Содержание

В звездообразная топология или звездообразная сетьпредставляет собой конфигурацию для локальной сети (LAN), в которой каждый из узлов подключен к центральной точке подключения, такой как концентратор, коммутатор или компьютер. Эта топология — одна из наиболее распространенных сетевых конфигураций.

Следовательно, это сетевая топология, в которой каждая отдельная часть сети подключена к центральному узлу. Присоединение этих сетевых устройств к базовому компоненту визуально представлено звездочкой.

Весь трафик данных идет из центра звезды. Таким образом, этот центральный сайт контролирует все подключенные к нему узлы. Центральный концентратор обычно представляет собой быстрый независимый компьютер, который отвечает за маршрутизацию всего трафика к другим узлам.

Узел в центре сети работает как сервер, а периферийные устройства действуют как клиенты.

Введение

Сетевой топологией является метод отображения конфигурации сети, схематическое представление сети и взаимных связей между оборудованием, которое входит в её состав. Сетевая топология может быть представлена следующими видами:

- Физическая топология, представляющая фактическое расположение оборудования и взаимные связи между сетевыми узлами.

- Логическая топология, представляющая сигнальное взаимодействие в области физической топологии.

- Информационная топология, представляющая описание движения потоков информации внутри сети.

- Топология регулирования обменов, описывающая принципы переадресации прав на использование сети.

Статья: Топологии сетей: шина, звезда, кольцо

Найди решение своей задачи среди 1 000 000 ответов

То есть, сам термин топология сети означает методы соединения компьютерного оборудования в единую сеть. Помимо этого, понятие топологии состоит из множества правил, определяющих местоположение компьютеров, методы прокладки кабеля, методы размещения связующего оборудования и ещё много другого. На текущий момент сформированы и опробованы на практике следующие типы базовых топологий:

- Топология «шина».

- Топология «кольцо».

- Топология «звезда».

Устройство локальной сети

Существуют два вида архитектуры сети: одноранговая (Peer-to-peer) и клиент/ сервер (Client/Server), На данный момент архитектура клиент/сервер практически вытеснила одноранговую.

Если используется одноранговая сеть, то все компьютеры, входящие в нее, имеют одинаковые права. Соответственно, любой компьютер может выступать в роли сервера, предоставляющего доступ к своим ресурсам, или клиента, использующего ресурсы других серверов.

В сети, построенной на архитектуре клиент/сервер, существует несколько основных компьютеров — серверов. Остальные компьютеры, которые входят в сеть, носят название клиентов, или рабочих станций.

Сервер — это компьютер, который обслуживает другие компьютеры в сети. Существуют разнообразные виды серверов, отличающиеся друг от друга услугами, которые они предоставляют; серверы баз данных, файловые серверы, принт-серверы, почтовые серверы, веб-серверы и т. д.

Одноранговая архитектура получила распространение в небольших офисах или в домашних локальных сетях, В большинстве случаев, чтобы создать такую сеть, вам понадобится пара компьютеров, которые снабжены сетевыми картами, и кабель. В качестве кабеля используют витую пару четвертой или пятой категории. Витая пара получила такое название потому, что пары проводов внутри кабеля перекручены (это позволяет избежать помех и внешнего влияния). Все еще можно встретить достаточно старые сети, которые используют коаксиальный кабель. Такие сети морально устарели, а скорость передачи информации в них не превышает 10 Мбит/с.

После того как сеть будет создана, а компьютеры соединены между собой, нужно настроить все необходимые параметры программно. Прежде всего убедитесь, что на соединяемых компьютерах были установлены операционные системы с поддержкой работы в сети (Linux, FreeBSD, Windows)

Все компьютеры в одноранговой сети объединяются в рабочие группы, которые имеют свои имена (идентификаторы).

В случае использования архитектуры сети клиент/сервер управление доступом осуществляется на уровне пользователей. У администратора появляется возможность разрешить доступ к ресурсу только некоторым пользователям. Предположим, что вы делаете свой принтер доступным для пользователей сети. Если вы не хотите, чтобы кто угодно печатал на вашем принтере, то следует установить пароль для работы с этим ресурсом. При одноранговой сети любой пользователь, который узнает ваш пароль, сможет получить доступ к вашему принтеру. В сети клиент/ сервер вы можете ограничить использование принтера для некоторых пользователей вне зависимости от того, знают они пароль или нет.

Чтобы получить доступ к ресурсу в локальной сети, построенной на архитектуре клиент/сервер, пользователь обязан ввести имя пользователя (Login — логин) и пароль (Password). Следует отметить, что имя пользователя является открытой информацией, а пароль — конфиденциальной.

Процесс проверки имени пользователя называется идентификацией. Процесс проверки соответствия введенного пароля имени пользователя — аутентификацией. Вместе идентификация и аутентификация составляют процесс авторизации. Часто термин «аутентификация» — используется в широком смысле: для обозначения проверки подлинности.

Из всего сказанного можно сделать вывод о том, что единственное преимущество одноранговой архитектуры — это ее простота и невысокая стоимость. Сети клиент/сервер обеспечивают более высокий уровень быстродействия и защиты.

Достаточно часто один и тот же сервер может выполнять функции нескольких серверов, например файлового и веб-сервера. Естественно, общее количество функций, которые будет выполнять сервер, зависит от нагрузки и его возможностей. Чем выше мощность сервера, тем больше клиентов он сможет обслужить и тем большее количество услуг предоставить. Поэтому в качестве сервера практически всегда назначают мощный компьютер с большим объемом памяти и быстрым процессором (как правило, для решения серьезных задач используются многопроцессорные системы)

Распределенная топология и ее влияние на безопасность

Одним из главных преимуществ распределенной топологии сети является ее способность обеспечивать повышенный уровень безопасности. Это достигается за счет ряда факторов:

- Изоляция: Распределенная топология предоставляет возможность изолировать различные сегменты сети друг от друга. Это означает, что если один сегмент сети компрометирован, другие сегменты остаются недоступными для злоумышленников, что снижает риск распространения атаки на всю сеть. Таким образом, распределенная топология обеспечивает большую защиту от внешних угроз.

- Резервирование: Распределенная топология позволяет иметь несколько маршрутов между узлами. Это обеспечивает высокую отказоустойчивость и надежность сети. Если один маршрут становится недоступным, данные и трафик могут быть перенаправлены через другой маршрут. Это также означает, что злоумышленникам будет сложнее прервать связь между узлами сети.

- Централизация управления: В распределенной топологии сети не существует единой точки отказа, так как управление разделено между различными узлами. Это делает сеть более устойчивой к атакам и снижает риск потери данных или нарушения безопасности.

В целом, распределенная топология сети является одной из наиболее безопасных топологий, которая обеспечивает высокий уровень защиты от атак и угроз. Однако, необходимо учитывать, что безопасность сети также зависит от других факторов, таких как настройка устройств, политика безопасности и обучение пользователей.

Что такое топология кольца и ее преимущества в обеспечении безопасности

Топология кольца — это один из видов сетевой топологии, в которой компьютеры и сетевые устройства соединены в виде замкнутого кольца. В такой топологии данные передаются по кольцу от одного узла к другому в одном направлении.

Топология кольца предоставляет наивысший уровень безопасности по сравнению с другими видами топологий. Это обусловлено следующими преимуществами:

Физическая безопасность: В топологии кольца, каждый узел имеет только два соседних узла, с которыми он соединен. Это делает топологию кольца более физически безопасной, так как доступ к сети можно получить только через эти два узла

Это особенно важно в случае, когда сетевая инфраструктура находится в общедоступном месте или подвергается риску физического вмешательства.

Контроль доступа: В топологии кольца используется протокол управления доступом, который контролирует передачу данных по кольцу. Все узлы кольца должны получить идентификационный номер (токен) перед тем, как им будет разрешено передавать данные

Это обеспечивает контроль доступа к сети и предотвращает несанкционированный доступ к данным.

Отказоустойчивость: В случае отказа одного узла в кольце, данные могут быть перенаправлены через другие узлы, чтобы обеспечить непрерывность передачи данных. Это значительно повышает отказоустойчивость сети и обеспечивает безопасность данных даже при возникновении проблем на узлах.

Топология кольца может быть особенно полезна в организациях, где безопасность данных является приоритетом. Она обеспечивает физическую безопасность, контроль доступа и отказоустойчивость, что делает ее одним из наиболее безопасных видов сетевой топологии.

Топология сети

Порядок расположения и подключения компьютеров и прочих элементов в сети называют сетевой топологией. Топологию можно сравнить с картой сети, на которой отображены рабочие станции, серверы и прочее сетевое оборудование. Выбранная топология влияет на общие возможности сети, протоколы и сетевое оборудование, которые будут применяться, а также на возможность дальнейшего расширения сети.

Физическая топология — это описание того, каким образом будут соединены физические элементы сети. Логическая топология определяет маршруты прохождения пакетов данных внутри сети.

Выделяют пять видов топологии сети:

- Общая шина;

- Звезда;

- Кольцо;

Общая шина

В этом случае все компьютеры подключаются к одному кабелю, который называется шиной данных. При этом пакет будет приниматься всеми компьютерами, которые подключены к данному сегменту сети.

Быстродействие сети во многом определяется числом подключенных к общей шине компьютеров. Чем больше таких компьютеров, тем медленнее работает сеть. Кроме того, подобная топология может стать причиной разнообразных коллизий, которые возникают, когда несколько компьютеров одновременно пытаются передать информацию в сеть. Вероятность появления коллизии возрастает с увеличением количества подключенных к шине компьютеров.

Преимущества использования сетей с топологией «общая шина» следующие:

- Значительная экономия кабеля;

- Простота создания и управления.

Основные недостатки:

- вероятность появления коллизий при увеличении числа компьютеров в сети;

- обрыв кабеля приведет к отключению множества компьютеров;

- низкий уровень защиты передаваемой информации. Любой компьютер может получить данные, которые передаются по сети.

Звезда

При использовании звездообразной топологии каждый кабельный сегмент, идущий от любого компьютера сети, будет подключаться к центральному коммутатору или концентратору, Все пакеты будут транспортироваться от одного компьютера к другому через это устройство. Допускается использование как активных, так и пассивных концентраторов, В случае разрыва соединения между компьютером и концентратором остальная сеть продолжает работать. Если же концентратор выйдет из строя, то сеть работать перестанет. С помощью звездообразной структуры можно подключать друг к другу даже локальные сети.

Использование данной топологии удобно при поиске поврежденных элементов: кабеля, сетевых адаптеров или разъемов, «Звезда» намного удобнее «общей шины» и в случае добавления новых устройств. Следует учесть и то, что сети со скоростью передачи 100 и 1000 Мбит/с построены по топологии «звезда».

Если в самом центре «звезды» расположить концентратор, то логическая топология изменится на «общую шину».

Преимущества «звезды»:

- простота создания и управления;

- высокий уровень надежности сети;

- высокая защищенность информации, которая передается внутри сети (если в центре звезды расположен коммутатор).

Основной недостаток — поломка концентратора приводит к прекращению работы всей сети.

Кольцевая топология

В случае использования кольцевой топологии все компьютеры сети подключаются к единому кольцевому кабелю. Пакеты проходят по кольцу в одном направлении через все сетевые платы подключенных к сети компьютеров. Каждый компьютер будет усиливать сигнал и отправлять его дальше по кольцу.

В представленной топологии передача пакетов по кольцу организована маркерным методом. Маркер представляет собой определенную последовательность двоичных разрядов, содержащих управляющие данные. Если сетевое устройство имеет маркер, то у него появляется право на отправку информации в сеть. Внутри кольца может передаваться всего один маркер.

Компьютер, который собирается транспортировать данные, забирает маркер из сети и отправляет запрошенную информацию по кольцу. Каждый следующий компьютер будет передавать данные дальше, пока этот пакет не дойдет до адресата. После получения адресат вернет подтверждение о получении компьютеру-отправителю, а последний создаст новый маркер и вернет его в сеть.

Преимущества данной топологии следующие:

- эффективнее, чем в случае с общей шиной, обслуживаются большие объемы данных;

- каждый компьютер является повторителем: он усиливает сигнал перед отправкой следующей машине, что позволяет значительно увеличить размер сети;

- возможность задать различные приоритеты доступа к сети; при этом компьютер, имеющий больший приоритет, сможет дольше задерживать маркер и передавать больше информации.

Недостатки:

- обрыв сетевого кабеля приводит к неработоспособности всей сети;

- произвольный компьютер может получить данные, которые передаются по сети.

Тест с ответами: “Компьютерные и локальные сети”

1. Замкнутую цепочку представляет данная схема соединения компьютеров: а) кольцо + б) звезда в) шина

2. Скоростью передачи данных до 10 Мбит/с обеспечивает такой кабель: а) оптоволокно б) витая пара + в) коаксиальный

3. Определить время работы ПК в сети в среде ОС Windows: а) воспользоваться свойствами объекта своe сетевое окружение б) воспользоваться свойствами объекта Мой компьютер в) воспользоваться индикатором подключения на панели задач +

4. К признакам классификации компьютерной сети относится: а) уровень использования б) географическая площадь + в) набор протоколов

5. К признакам классификации компьютерной сети относится: а) набор протоколов б) уровень использования в) скорость работы +

6. Комплекс аппаратных и программных средств, реализующих обмен информацией между ПК: а) компьютерная линия б) компьютерная сеть + в) компьютеризированная сеть

7. Нельзя использовать как имя файла: а) / текстовый документ.doc + б) текстовый документ.doc.txt. в) текстовый документ.doc.

8. Нельзя использовать как имя файла: а) текстовый документ.doc.txt. б) текстовый документ * .doc. + в) текстовый документ.doc.

9. Какая топология имеет самый большой размер сети (до 20 км): а) звезда б) шина в) кольцо +

10. Какая топология имеет самый маленький размер сети (до 200 м): а) кольцо б) шина + в) звезда

11. Топология компьютерной сети, в которой все компьютеры сети присоединены к центральному узлу, носит название: а) кольцо б) шина в) звезда +

12. Протоколом называется: а) устройство для работы локальной сети б) стандарт отправки сообщений через электронную почту в) стандарт передачи данных через компьютерную сеть +

13. У какой топологии самый высокий уровень безопасности: а) звезда + б) шина в) кольцо

14. Что используется для общего доступа пользователей сети: а) клиент б) рабочая станция в) сервер +

15. Какое название носит канал связи, обеспечивающий высокоскоростную передачу: а) оптоволокно + б) стекловолокно в) двужильный кабель

16. Данные в сети передаются пакетами размером не более: а) 1,5 Байт б) 1,5 Кб + в) 1,5 Гб

17. Что должен иметь каждый компьютер или принтер подключенный к локальной сети: а) сетевой адаптер + б) маршрутизатор в) коммуникатор

18. Какое название носит схема соединения компьютеров в сети: а) мифологией сети б) топологией сети + в) базой данных

19. Сеть, которая объединяет несколько компьютеров и позволяет использовать ресурсы компьютеров и подключённых к сети периферийных устройств называется: а) замкнутой б) региональной в) локальной +

20. Какую топологию имеет сеть на основе сервера: а) звезда + б) общая шина в) кольцо

21. Одноранговыми называются такие сети: а) соединённые одним кабелем б) соединённые через сервер в) в которых все компьютеры равноправны +

22. С чем соединяются все компьютеры в одноранговых локальных сетях с топологией звезда: а) маршрутизатором б) концентратором + в) модемом

23. Главной функцией сетевого адаптера является: а) подача напряжения к компьютеру б) обеспечение точки доступа в) приём и передача информации из сети +

24. Веб-страницы передаются по этому протоколу: а) HTТР + б) SMРТ в) HTМL

25. Домашняя страница-это: а) страница, созданная пользователем и размещенная в сети Интернет б) сайты современных веб – порталов в) определенная страница, установленная в настройках браузера, с которой пользователь начинает работу в WWW +

26. Интернет – браузеры предназначены: а) для подключения к сети Интернет б) для просмотра НТМL – документов + в) для просмотра o f- line веб – страницы, загруженной из сети Интернет

27. Что такое ЛВС: а) локальная вычислительная сеть + б) локальная выдающая сеть в) локальная внешняя сеть

28. Правильно укажите скорость передачи среднескоростной сети: а) до 100Мбайт/с б) до 100Мбит/с + в) до 1000Мбит/с

29. Глобальная сеть: а) система связанных между собой локальных сетей и компьютеров отдельных пользователей + б) система связанных между собой компьютеров в) система связанных между собой локальных сетей

30. Что необходимо иметь, чтобы соединить два компьютера по телефонным линиям связи: а) по модему на каждом компьютере и специальное программное обеспечение б) два модема в) телефон, модем и специальное программное обеспечение +

Ответ подготовленный экспертами Учись.Ru

Для того чтобы дать полноценный ответ, был привлечен специалист, который хорошо разбирается требуемой тематике «ЕГЭ (школьный)». Ваш вопрос звучал следующим образом: Самый высокий уровень безопасности 1. Звезда 2. Кольцо 3. Шина

После проведенного совещания с другими специалистами нашего сервиса, мы склонны полагать, что правильный ответ на заданный вами вопрос будет звучать следующим образом:

НЕСКОЛЬКО СЛОВ ОБ АВТОРЕ ЭТОГО ОТВЕТА:

Бирюкова Санда Авдеевна — автор студенческих работ, заработанная сумма за прошлый месяц 54 412 рублей. Её работа началась с того, что она просто откликнулась на эту вакансию

ПОМОГАЕМ УЧИТЬСЯ НА ОТЛИЧНО!

Выполняем ученические работы любой сложности на заказ. Гарантируем низкие цены и высокое качество.

Деятельность компании в цифрах:

Зачтено оказывает услуги помощи студентам с 1999 года. За все время деятельности мы выполнили более 400 тысяч работ. Написанные нами работы все были успешно защищены и сданы. К настоящему моменту наши офисы работают в 40 городах.

Полезные статьи — раздел наполняется студенческой информацией, которая может помочь в сдаче экзаменов и сессий, а так же при написании различных учебных работ.

Площадка Учись.Ru разработана специально для студентов и школьников. Здесь можно найти ответы на вопросы по гуманитарным, техническим, естественным, общественным, прикладным и прочим наукам. Если же ответ не удается найти, то можно задать свой вопрос экспертам. С нами сотрудничают преподаватели школ, колледжей, университетов, которые с радостью помогут вам. Помощь студентам и школьникам оказывается круглосуточно. С Учись.Ru обучение станет в несколько раз проще, так как здесь можно не только получить ответ на свой вопрос, но расширить свои знания изучая ответы экспертов по различным направлениям науки.

Кольцевая топология и уровень безопасности

Кольцевая топология обладает рядом преимуществ, одним из которых является высокий уровень безопасности. В отличие от других типов топологий, таких как шина или звезда, кольцевая топология предоставляет дополнительные механизмы для защиты данных.

Особенности безопасности в кольцевой топологии:

- Физическая безопасность: в кольцевой топологии нет центрального устройства, что делает ее менее уязвимой к физическим атакам. Устройства, соединенные в кольцо, могут быть расположены в разных местах и защищены от несанкционированного доступа.

- Криптографическая защита: кольцевая топология позволяет использовать различные методы шифрования для защиты данных, передаваемых по кольцу. Это может включать использование виртуальных частных сетей (VPN), шифрования данных или других методов, обеспечивающих конфиденциальность.

- Контроль доступа: в кольцевой топологии можно настроить точки входа и авторизацию для контроля доступа к сети. Это позволяет ограничить доступ только для авторизованных пользователей и устройств, увеличивая уровень безопасности.

Однако, несмотря на преимущества, кольцевая топология также имеет свои ограничения и недостатки в плане безопасности. Например, если одно из устройств в кольце выходит из строя, это может привести к нарушению работы всей сети. Кроме того, кольцевая топология может быть более сложной в управлении и настройке с точки зрения безопасности.

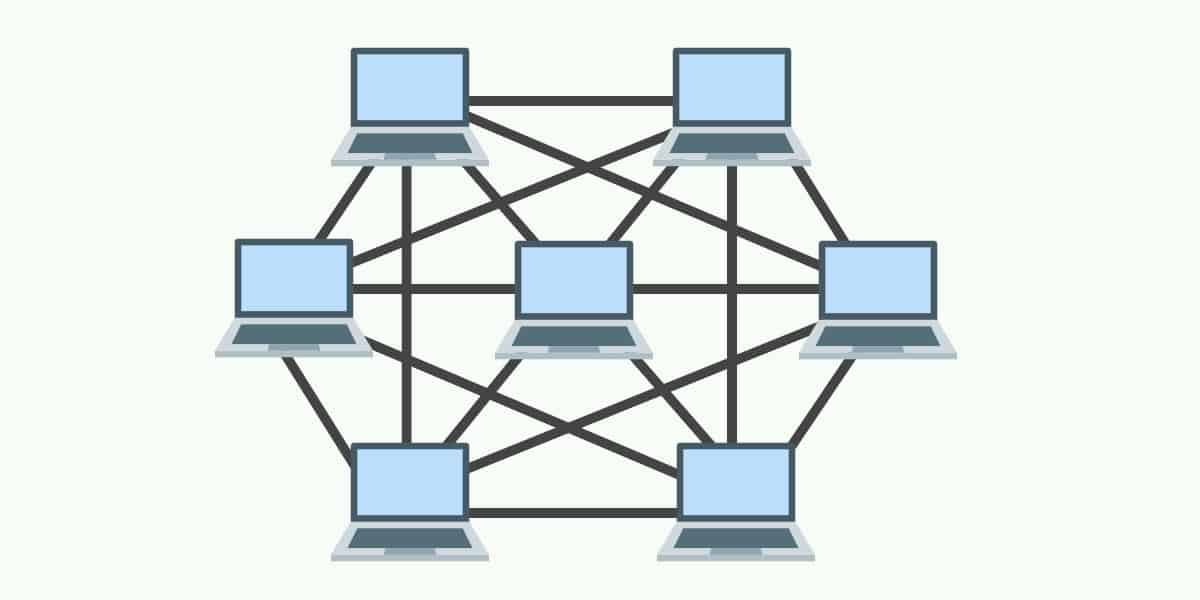

Топология сетки

Топология сетки – это соединение точка-точка, где узлы взаимосвязаны. В этой форме топологии, данные передаются двумя способами: маршрутизации и затопление. В маршрутизации узлы используют логику маршрутизации для определения кратчайшего расстояния до места назначения пакета. Напротив, при затоплении данные отправляются на все узлы в сети. Наводнение не требует никакой формы логики маршрутизации для работы.

Есть две формы топологии сетки: частичная топология сетки и етопология ULL-сетки. При частичной топологии сетки большинство узлов взаимосвязаны, но есть несколько, которые связаны только с двумя или тремя другими узлами. В топологии с полной сеткой каждый узел взаимосвязан.

преимущества

Сетчатые топологии используются в первую очередь потому, что они надежны. взаимосвязанность узлов делает их чрезвычайно устойчивыми к сбоям. Нет ни одного сбоя компьютера, который мог бы сломать всю сеть. Отсутствие единой точки отказа является одной из причин, почему это популярный выбор топологии. Эта настройка также защищена от взлома.

Недостатки

Однако сетчатые топологии далеки от совершенства. Oни требует огромного количества конфигурации как только они развернуты. Топологическая схема более сложна, чем у многих других топологий, и это отражается в том, сколько времени потребуется для ее настройки. Вам нужно будет разместить целый ряд новых проводов, которые могут быть довольно дорогими.

Топология «Звезда»

Одна из наиболее распространенных и широко используемых топологий в компьютерных сетях – топология «Звезда». Она представляет собой структуру, в которой все узлы сети подключены к одному центральному узлу, называемому коммутатором или хабом. Каждый узел имеет непосредственное соединение только с коммутатором, и все коммутаторы в сети связаны только с этим центральным коммутатором.

Топология «Звезда» предоставляет высокий уровень безопасности и надежности. Каждый компьютер в сети работает независимо от других, и при возникновении проблем с одним узлом это не влияет на работу остальных узлов. Также, благодаря наличию центрального коммутатора, можно легко обнаруживать и изолировать любые проблемы или нарушения безопасности в сети.

Кроме того, топология «Звезда» обеспечивает простоту управления и настройки сети. Добавление или удаление узлов происходит с минимальными нарушениями работы других узлов. Это позволяет гибко настраивать сеть для различных нужд и масштабировать ее при необходимости.

Однако, есть и некоторые ограничения у топологии «Звезда». Она требует наличие центрального коммутатора, и его отказ может привести к полной неработоспособности сети. Также, с увеличением числа узлов происходит увеличение нагрузки на коммутатор, что может привести к снижению производительности сети.

Преимущества и недостатки топологии «Звезда»

Преимущества

Недостатки

- Высокий уровень безопасности

- Надежность работы

- Простота управления и настройки

- Возможность обнаружения и изоляции проблем

- Зависимость от центрального коммутатора

- Потеря производительности при большом числе узлов

Сеть с полносвязной топологией и безопасность

В сетях с полносвязной топологией между всеми устройствами устанавливаются прямые соединения, что обеспечивает максимальную пропускную способность и низкую задержку при передаче данных. Однако, такая топология может быть менее безопасной, чем другие, если не принимать соответствующие меры по обеспечению безопасности.

Основные угрозы безопасности в сети с полносвязной топологией могут включать:

1. Атаки между устройствами:

Благодаря прямым соединениям между устройствами, злоумышленник может получить физический доступ к сети и провести атаки на другие устройства. Например, внедрить вредоносное программное обеспечение или перехватить данные, передаваемые по сети.

2. Отсутствие централизованного контроля:

В полносвязной топологии нет централизованного узла, который имеет полный контроль над всей сетью. Это может затруднить мониторинг и обнаружение аномальных активностей, таких как вторжения или атаки.

Для обеспечения безопасности в сети с полносвязной топологией необходимо применять следующие меры защиты:

1. Файерволы:

Установка файерволов на каждом устройстве поможет контролировать входящий и исходящий трафик, блокировать подозрительные соединения и предотвращать атаки.

2. Аутентификация и авторизация:

Необходимо использовать механизмы аутентификации (например, пароли, сертификаты) и авторизации для контроля доступа к сети и ресурсам.

3. Шифрование:

Применение шифрования при передаче данных по сети поможет защитить их от перехвата и несанкционированного доступа.

В целом, сеть с полносвязной топологией может быть безопасной, если будут приняты соответствующие меры по обеспечению безопасности. Однако, необходимо учитывать, что безопасность — это непрерывный процесс, и меры защиты должны регулярно обновляться и адаптироваться к новым угрозам и уязвимостям.

| Меры безопасности | Описание |

|---|---|

| Файерволы | Установка файерволов на каждом устройстве для контроля трафика и предотвращения атак. |

| Аутентификация и авторизация | Использование механизмов аутентификации и авторизации для контроля доступа к сети и ресурсам. |

| Шифрование | Применение шифрования при передаче данных по сети для защиты от перехвата и несанкционированного доступа. |

характеристики

В звездообразной топологии существует соединение точка-точка между каждым узлом и устройством концентратора. Таким образом, каждый компьютер индивидуально подключен к центральному серверу.

Его конструкция напоминает велосипедное колесо со спицами, отходящими от центра. Таким образом, обмен данными может осуществляться только косвенно через центральный узел, к которому подключены другие узлы.

Центральное устройство получает пакет данных от любого узла и передает его всем остальным узлам сети. Хаб работает как сервер, контролируя и управляя всеми сетевыми функциями.

Если узлы желают установить связь, они передают сообщение серверу, и сервер пересылает это сообщение другим узлам. Таким образом, они образуют топологию, подобную изображению звезды.

Недостатки «звезды»

Если концентратор выйдет из строя в звездообразной сети, он перестанет работать. Эта зависимость от элемента системы значительно снижает надежность сети. Еще одна проблема — дороговизна установки. У каждой рабочей станции есть собственный кабель, который необходимо проложить и закрепить. Тогда к цене кабеля прибавится стоимость коммуникаций и боксов для нее, и окажется, что «звезда» будет стоить намного дороже, чем, например, топология «кольцо».

Еще один недостаток звездообразной топологии — максимальная длина кабеля до рабочей станции. Он не должен превышать 100 м, иначе сигнал будет ослабевать и искажаться. Следовательно, дальность действия такой сети не превышает 200х200 метров. Дальнейшее расширение потребует добавления в сеть дополнительных концентраторов.

Топология «кольцо»

Этот тип организации локальной сети спроектирован таким образом, что каждый компьютер в ней подключается к следующему, пока цепь не замкнется, образуя кольцо. Сигнал в такой сети перемещается в одном направлении от одного компьютера к другому, пока не достигнет места назначения. Маркер используется для идентификации рабочей станции, которая передает информацию в это время. Компьютеры передают его по очереди, пока он не достигнет узла, который хочет отправить данные. Затем он отправляет информацию пакетами, один за другим, не дожидаясь подтверждения доставки. Рабочая станция, получившая данные, в свою очередь, отправляет отчет о получении пакета. После получения подтверждения о доставке компьютер отправляет токен дальше по кругу, чтобы кто-то другой мог его использовать. Так просто устроена топология «кольцевой» сети. У этой конструкции есть как достоинства, так и недостатки.

Какую топологию выбрать?

Существует ряд факторов, которые необходимо учитывать при выборе топологии. Прежде чем выбрать топологию, вы должны внимательно рассмотреть следующее:

- Необходимая длина кабеля

- Тип кабеля

- Стоимость

- Масштабируемость

Во-первых, вам нужно принять во внимание длину кабеля, который вам нужен предоставлять услуги всем вашим сетевым устройствам. Топология шины является наиболее легкой с точки зрения потребностей в кабеле

В этом смысле это будет самая простая топология для установки и покупки кабеля. Это связано со вторым фактором, вам нужно рассмотрите тип кабеля, который вы собираетесь использовать. Типы кабелей варьируются от витых пар до коаксиальных и оптоволоконных кабелей.

Стоимость установки топологии также очень важна. Чем сложнее выбранная топология, тем больше вам придется заплатить с точки зрения ресурсов и времени, чтобы создать эту настройку..

Последний фактор, который вы хотите принять во внимание, – это масштабируемость.. Если вы планируете повысить вашей сетевой инфраструктуры в будущем вы хотите убедиться, что вы использовать сеть, в которую легко добавлять устройства

Сеть со звездообразной топологией идеально подходит для этого, потому что вы можете добавлять узлы с минимальным нарушением работы. Это не так просто в кольцевой сети, потому что вы добавите время простоя, если добавите какие-либо узлы.

2 часть ОГЭ по физике: лайфхаки

Во второй части ОГЭ по физике есть несколько стандартных приемов, которые нужно знать каждому. Они помогут набрать больше баллов за самые сложные экзаменационные задания.

Задание 17

Экспериментальное задание на механические и электромагнитные явления. Оценивается в три балла. Надо собрать экспериментальную установку и выполнить измерения. Здесь нужно продемонстрировать теоретические знания и умение работать с приборами, то есть показать знания в комплексе. Именно поэтому за задачу можно получить высокий балл.

Задание 21

Вопрос на применение информации из текста физического содержания. В этом задании девятикласснику предлагается текст, нужно его прочитать, осмыслить и найти ответ на поставленный вопрос. Единственная сложность в том, что текст придется читать долго и внимательно.

Задание 22

Качественная задача на механические, тепловые или электромагнитные явления. Здесь требуется анализ предлагаемого явления на качественном уровне с упоминанием физических законов. В рамках одной задачи может встречается несколько тем. Сами формулы, которые нужно применить, простые, но их необходимо соединить из разных тем.

Задания 23, 24, 25

Расчетные задачи на механические, тепловые, электромагнитные явления, каждая из которых оценивается в три балла. Правильно записанное условие плюс законы, необходимые для решения, уже дают один балл. Поэтому, даже если не знаешь, как решать задачу, есть шанс получить балл за нее!

Это лишь малая часть лайфхаков для решения ОГЭ по физике 2023. Их куда больше, и на своих курсах по подготовке к экзамену я даю ученикам их все. А еще мы делаем срезы знаний и пишем пробный ОГЭ, чтобы все понимали, как проходит настоящий экзамен и были к нему морально готовы. После я разбираю ошибки с каждым индивидуально и даю советы по тому, какие темы повторить дополнительно. После такой подготовки мои ученики спокойно сдают ОГЭ на «отлично». Хотите оказаться в числе этих счастливчиков? Записывайтесь на мои занятия, и я научу вас всему, что знаю!